Уитни Уэбб,

ИзраильВСТРЕЧАЙТЕ TOKA – САМУЮ ОПАСНУЮ ИЗРАИЛЬСКУЮ ШПИОНСКУЮ ФИРМУ, О КОТОРОЙ ВЫ НИКОГДА НЕ СЛЫШАЛИ Недостаточное внимание основных средств массовой информации к израильскому шпионскому ПО Pegasus и угрозам, которые оно представляет, означает, что другие компании, такие как Toka, не подвергаются расследованию, даже когда их продукты представляют еще больший потенциал для злоупотреблений и незаконного наблюдения.

Недостаточное внимание основных средств массовой информации к израильскому шпионскому ПО Pegasus и угрозам, которые оно представляет, означает, что другие компании, такие как Toka, не подвергаются расследованию, даже когда их продукты представляют еще больший потенциал для злоупотреблений и незаконного наблюдения.В середине июля широкое внимание привлекло

расследование глобального злоупотребления шпионским ПО, разработанного ветеранами израильского разведывательного подразделения Unit 8200, поскольку было выявлено, что программное обеспечение, проданное как демократическим, так и авторитарным правительствам, использовалось для незаконного шпионажа примерно за 50 000 частными лицами.

Среди тех, чьи средства связи и устройства отслеживала программа, известная как

Pegasus, были журналисты, правозащитники, руководители предприятий, ученые и видные политические лидеры. Согласно

сообщениям, среди политических лидеров, подвергшихся слежке, были нынешние лидеры Франции, Пакистана, Южной Африки, Египта, Марокко и Ирака.

О злоупотреблении программным обеспечением

Pegasus именно таким образом известно уже

несколько лет, хотя эти последние разоблачения, похоже, приобрели такую популярность в широких массах из-за большого числа гражданских лиц, за которыми, как сообщается, велось наблюдение.

Продолжение длившегося несколько лет скандала вокруг злоупотребления

Pegasus также вызвало

серьезные споры и принесло известность израильской компании

NSO Group, которая его разработала.

В то время как

NSO Group стала печально известной, другие израильские компании, имеющие еще более тесные связи с израильским разведывательным аппаратом, продают программное обеспечение, которое не только предоставляет те же самые услуги правительствам и спецслужбам, но и стремится пойти еще дальше.

Первоначально компания основана бывшим премьер-министром Израиля и партнером Джеффри Эпштейна Эхудом Бараком, ее услугами пользуются страны по всему миру, в том числе в развивающихся странах при непосредственном содействии глобальных финансовых институтов, таких как Межамериканский банк развития (IDB) и Всемирный банк. Кроме того, программное обеспечение предоставляется только правительствам, которым «доверяет» правительство Израиля, которое «тесно сотрудничает» с компанией.

Несмотря на то, что эта фирма существует с 2018 года и подробно освещалась в статье для

MintPress News в январе 2020 года, ни одно из основных изданий, включая те, которые широко освещали NSO Group, не потрудилось изучить последствия этой истории.

Опаснее, чем PegasusToka была запущена в 2018 году с явной целью продажи «специализированной экосистемы кибервозможностей и программных продуктов для государственных органов, правоохранительных органов и служб безопасности». Согласно профилю компании,

опубликованному в Forbes вскоре после ее запуска,

Toka рекламировала себя как «универсальный хакерский центр для правительств, которым требуются дополнительные возможности для борьбы с террористами и другими угрозами национальной безопасности в цифровой сфере».

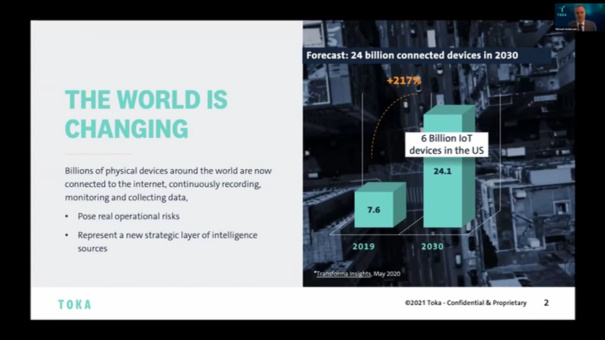

Toka обещала предоставить «предоставить шпионские инструменты для любых устройств, которые требуются клиентам», включая не только смартфоны, и «уделить особое внимание так называемому Интернету вещей (IoT)». По словам компании, это включает в себя такие устройства, как

Amazon Echo, домашние продукты, подключенные к

Google Nest, а также подключенные холодильники, термостаты и будильники. Компания заявила в то время, что эксплойты в этих продуктах, обнаруженные

Toka, не будут раскрыты поставщикам, а это означает, что эти недостатки останутся уязвимыми для любого хакера, будь то клиент

Toka или нет.

Сегодня Toka утверждает, что предлагает своим клиентам в правоохранительных органах, правительстве и разведке возможность получать «целевую информацию» и проводить «судебно-медицинские расследования», а также «тайные операции». Кроме того, Toka предлагает правительствам свою услугу «Cyber Designers», которая предоставляет «агентствам полный спектр стратегий, индивидуализированные проекты и технологии, необходимые для обеспечения безопасности и устойчивости критически важной инфраструктуры, цифрового ландшафта и государственных учреждений».Учитывая, что

Pegasus нацелен только на смартфоны, хакерский пакет

Toka, которая, как и Pegasus, также классифицируется как продукт для «законного перехвата», способен атаковать любое устройство, подключенное к Интернету, включая, помимо прочего, смартфоны. Кроме того, ее целевая клиентура такая же, как у

Pegasus, что дает правительствам легкую возможность получить доступ к еще большему количеству возможностей наблюдения, чем предлагает

Pegasus, но без риска получить известность в СМИ, поскольку

Toka давно избегает всеобщего внимания.

Кроме того, хотя

Toka заявляет, что ее продукты используются только «проверенными» правительствами и агентствами для борьбы с «терроризмом» и поддержания порядка и общественной безопасности, коммерческое предложение

Pegasus NSO Group удивительно схоже, и коммерческое предложение не помешало использовать его программное обеспечение для преследования диссидентов, политиков и журналистов.

Это также позволяет многим из тех же групп, которые являются клиентами Toka, например, спецслужбам, использовать эти инструменты с целью шантажа. Использование израильскими службами безопасности шантажа против мирных палестинцев в попытке ослабить палестинское общество и для политических преследований

хорошо задокументировано.

Аналитики рынка охарактеризовали

Toka как компанию «наступательной безопасности», хотя руководство компании отвергает эту характеристику. Соучредитель и нынешний генеральный директор компании Ярон Розен утверждал, что, в отличие от чисто наступательных операций, деятельность компании представляет собой «нечто среднее», что он классифицирует как соединение киберзащиты и наступательной кибердеятельности, например, взлома.

Деятельность компании вызывает беспокойство в свете того факта, что

Toka напрямую сотрудничает с министерством обороны Израиля и другими израильскими разведывательными службами и службами безопасности с момента своего основания.

Согласно веб-сайту министерства обороны Израиля, компания «тесно сотрудничает» с этими государственными учреждениями. Это сотрудничество, по словам

Toka, предназначено для «улучшения» их продуктов. Прямые связи

Toka с ЦАХАЛ контрастируют с

NSO Group, компанией, которая не поддерживает открытых связей с израильским государством безопасности.

О прямом сотрудничестве Toka с правительством Израиля также свидетельствует ее заявление о том, что она продает свою продукцию и предлагает свои услуги только «доверенным» правительствам, правоохранительным органам и спецслужбам.Розен из

Toka заявил, что Россия, Китай и «другие враждебные страны» никогда не будут клиентами компании. Другими словами, только странам, которые согласны с целями израильской политики, особенно в оккупированной Палестине, разрешено быть клиентами

Toka и получать доступ к ее мощным хакерским инструментам. Это согласуется с усилиями израильского правительства по использованию израильского сектора высоких технологий в качестве средства противодействия движению за бойкот, продажу и санкции (BDS) во всем мире.

Еще одним свидетельством того, что Toka является частью этих усилий израильского правительства по заполнению иностранных правительств технологическими продуктами, глубоко связанными с израильскими военными и разведывательными службами, является тот факт, что одним из основных инвесторов в Toka является Dell Technologies Capital, которая является продолжением хорошо известной компании Dell.

Компания Dell была основана Майклом Деллом,

известным произраильским сторонником, который пожертвовал миллионы долларов Друзьям Армии Обороны Израиля и является

одним из главных сторонников так называемых законопроектов «против BDS», которые не позволяют лицам, работающим на государственной службе, или общественным учреждениям в нескольких штатах США поддерживать ненасильственный бойкот Израиля, даже по гуманитарным соображениям.

Как ранее отмечал MintPress, тот факт, что крупный производитель потребительской электроники вкладывает большие средства в компанию, которая продает взлом этой самой технологии, должен вызывать опасения.

Первоначальное признание правительством использования сектора высоких технологий для противодействия движению BDS совпало с

запуском новой политики израильских военных и разведывательных служб в 2012 году, посредством чего «связанные с киберпространством и разведывательные проекты, которые ранее выполнялись собственными силами в израильских вооруженных силах и основных разведывательных подразделениях Израиля, передаются компаниям, которые в некоторых случаях были созданы именно для этой цели».

Одна из причин, по которой это, как сообщается, было осуществлено, заключалась в том, чтобы удержать военнослужащих

Unit 8200, которые переходили на работу в высокооплачиваемый технологический сектор страны. Благодаря этой новой политике, направленной на слияние большей части частного технологического сектора с государством национальной безопасности Израиля, некоторые ветераны подразделения

Unit 8200 и другие ветераны разведки продолжают свою работу на государство, но получают зарплату в частном секторе.

Конечным результатом является то, что неизвестное – и, вероятно, очень большое – количество израильских технологических компаний возглавляется ветеранами израильских вооруженных сил и израильских спецслужб и фактически выступает в качестве подставных компаний. Более пристальное изучение Toka убедительно показывает, что это одна из таких подставных компаний.

Toka – проект, созданный государством национальной безопасности ИзраиляКомпанию основали Эхуд Барак, Алон Кантор, Кфир Вальдман и отставной бригадный генерал Армии обороны Израиля Ярон Розен. Розен, генеральный директор-основатель фирмы, а ныне со-генеральный директор, является бывшим начальником киберштаба ЦАХАЛ, где он был «ведущим архитектором всей кибероперации, в том числе осуществляемой

Unit 8200 израильской военной разведки.

Алон Кантор – бывший вице-президент по развитию бизнеса

Check Point Software, компании, занимающейся программным и аппаратным обеспечением, основанной ветеранами Unit 8200. Кфир Вальдман – бывший генеральный директор Go Arc и бывший технический директор технологического гиганта

Cisco.

Cisco является лидером в области устройств Интернета вещей и кибербезопасности Интернета вещей, а

Go Arc специализируется на приложениях для мобильных устройств. Как упоминалось ранее, Toka взламывает не только мобильные устройства, но также «уделяет особое внимание» взлому устройств IoT.

Помимо того, что он был премьер-министром Израиля, соучредитель

Toka Эхуд Барак ранее занимал пост главы израильского управления военной разведки Aman, а также занимал несколько других видных постов в ЦАХАЛ, прежде чем возглавил израильские вооруженные силы в качестве министра обороны. Будучи министром обороны, он руководил операцией «Литой свинец» против блокированного сектора Газа в 2009 году, в результате которой погибло более 1000 палестинцев и Израиль

незаконно применил химическое оружие против мирных жителей.

Toka – первый стартап, созданный Бараком. Тем не менее, Барак

ранее возглавлял и инвестировал в Carbyne911, скандальный стартап израильских служб экстренной помощи, который распространился по всему миру и особенно укрепился в Соединенных Штатах. Успех был достигнут, несмотря на скандал с Джеффри Эпштейном, учитывая, что связанный со спецслужбами педофил и сутенер вложили значительные средства в компанию по указанию Барака.

Тесные отношения Барака с Эпштейном, в том числе ночные визиты на теперь печально известный остров Эпштейна и жилые комплексы, в которых проживали женщины и несовершеннолетние девушки, ставшие жертвами торговли людьми, были широко задокументированы.

Барак

ушел из

Toka в апреле прошлого года, вероятно, в результате разногласий по поводу его связей с Эпштейном, которые также привели к тому, что Барак отказался от своего председательства в

Carbyne911 после смерти Эпштейна. Значительные доказательства указывают на то, что Эпштейн

был разведывательным агентом израильской военной разведки, который шантажировал влиятельных лиц

в интересах государства национальной безопасности Израиля и

других спецслужб, а также для личной выгоды.

Еще один видный руководитель Toka – Нир Пелег, вице-президент компании по стратегическим проектам. Пелег – бывший руководитель отдела исследований и разработок Израильского национального управления кибербезопасности, где он руководил национальными проектами в области кибербезопасности, а также правительственными инициативами и сотрудничеством с международными партнерами и израильскими инновационными компаниями в области кибербезопасности.

До этого, как сам Пелег утверждает, он более 20 лет проработал на руководящих должностях в «элитном технологическом подразделении» Армии обороны Израиля, хотя он точно не указывает, какое это было подразделение. В

его профиле на LinkedIn указано, что он возглавлял весь технологический отдел IDF с 2008 по 2011 год.

Работая в Национальном киберуправлении Израиля, Пелег тесно сотрудничал с Талем Гольдштейном, ныне руководителем стратегии Партнерства против киберпреступности Всемирного экономического форума (WEF-PAC), членами которого являются правительственные учреждения США, Израиля и Великобритании, а также некоторые из самых влиятельных мировых компаний в области технологий и финансов.

Цель этих усилий – создать глобальную организацию, способную контролировать поток информации, данных и денег в Интернете. Примечательно, что генеральный директор Toka Ярон Розен

недавно призвал создать именно такую организацию, заявив, что международному сообществу необходимо срочно создать «киберэквивалент Всемирной организации здравоохранения» для борьбы с так называемой «киберпандемией».

Утверждения о неизбежности «киберпандемии»

часто поступали от лиц, связанных с WEF-PAC, в том числе от генерального директора

Checkpoint Software Гила Шведа. Checkpoint является членом WEF-PAC, и двое из его бывших вице-президентов, Майкл Андерсон и Алон Кантор, теперь являются вице-президентом по глобальным продажам и со-генеральным директором Toka соответственно.

Главный технический директор

Toka и главный архитектор ее пакета для взлома –

Моти Зальцман, единственный исполнительный директор компании, не указанный на сайте фирмы. Согласно

LinkedIn, Зальцман был главным техническим директором тогдашнего премьер-министра Израиля Биньямина Нетаньяху.

В январе прошлого года, когда

Toka освещалась в MintPress News, в его профиле говорилось, что он разработал «наступательные технологии» для главы государства Израиля, но с тех пор Зальцман снял это заявление.

Последним отмеченным руководителем Toka является Майкл Вольфман, вице-президент компании по исследованиям и разработкам. Вольфман ранее был руководителем киберисследований и разработок в неуказанном «ведущем технологическом подразделении» IDF.

Также стоит упомянуть основных инвесторов

Toka, в частности

Entrèe Capital, которым управляют Авиад Эяль и Ран Ачитув. Ачитув, который управляет инвестициями Entrée в Toka и

входит в совет директоров Toka, был основателем подразделения спутниковой разведки ЦАХАЛ, а также

бывшим старшим вице-президентом в

Amdocs и

Comverse Infosys. И

Amdocs, и

Comverse стали причиной скандала в конце 1990-х – начале 2000-х годов из-за их роли в

крупной шпионской операции, поддерживаемой израильским правительством, которая в тот период была направлена против федеральных агентств США.

(Окончание следует)